Уроки по безопасной разработке на php: защита от SQL-инъекций и XSS-атак

Написана давно - Время чтения: 4 минуты

Понимание основных уязвимостей: SQL-инъекции и XSS-атаки

PHP - один из самых популярных языков программирования для веб-разработки. С его помощью можно создавать динамические веб-сайты, обрабатывать формы, работать с базами данных и многое другое. Однако, как и любой другой язык, PHP имеет свои уязвимости, которые могут привести к серьезным проблемам с безопасностью. В данной статье мы рассмотрим две основные уязвимости - SQL-инъекции и XSS-атаки, и узнаем, каким образом можно защитить свой код от них.

SQL-инъекции

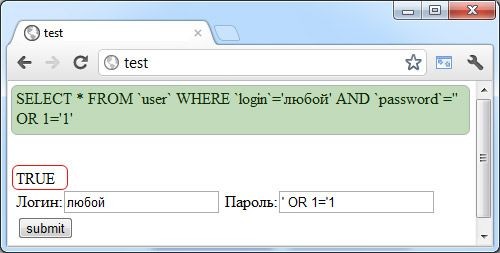

SQL-инъекция - это тип атаки, целью которой является изменение логики SQL-запроса путем вставки вредоносного кода в пользовательский ввод. В результате злоумышленник может получить доступ к базе данных, исполнить произвольные запросы или даже удалить данные. Часто SQL-инъекции возникают из-за неправильной обработки пользовательского ввода в коде PHP.

Как защититься от SQL-инъекций?

- Используйте подготовленные запросы. Для выполнения SQL-запросов рекомендуется использовать подготовленные запросы, которые позволяют отделить код SQL от пользовательского ввода и предотвратить SQL-инъекции.

- Фильтруйте входные данные. Перед выполнением SQL-запроса необходимо проводить фильтрацию пользовательского ввода, удаляя все недопустимые символы и экранируя специальные символы.

- Используйте ORM. Объектно-реляционное отображение (ORM) позволяет работать с базой данных на более высоком уровне абстракции, предотвращая возможность SQL-инъекций.

XSS-атаки

XSS (Cross-Site Scripting) - это тип атаки, при которой злоумышленник внедряет вредоносный код на веб-страницу, который исполняется в браузере пользователей. В результате атаки злоумышленник может получить доступ к сессионным данным, перенаправить пользователя на вредоносные сайты или крадет конфиденциальную информацию. Часто XSS-атаки возникают из-за недостаточной фильтрации и экранирования пользовательского ввода.

Как защититься от XSS-атак?

- Экранируйте вывод. Перед выводом данных на веб-страницу необходимо экранировать специальные символы, чтобы предотвратить внедрение вредоносного кода.

- Используйте Content Security Policy. Заголовок Content Security Policy позволяет ограничить источники загрузки ресурсов на веб-странице, что уменьшает уязвимость к XSS-атакам.

- Валидация входных данных. При получении данных от пользователя необходимо проводить их валидацию на наличие вредоносного кода, чтобы избежать XSS-атак.

В заключение, защита от уязвимостей важна для обеспечения безопасности вашего веб-приложения. Следуя рекомендациям по защите от SQL-инъекций и XSS-атак, вы сможете уменьшить риск возникновения серьезных проблем с безопасностью и защитить свой код от взлома.

Методы защиты от SQL-инъекций: использование подготовленных запросов

SQL-инъекции являются одним из самых распространенных способов атаки на веб-приложения, и PHP не исключение. Однако, существует несколько методов защиты от SQL-инъекций, одним из которых является использование подготовленных запросов.

Подготовленные запросы позволяют разделять данные от запроса, что делает невозможным внедрение вредоносного кода в SQL запрос.

Как работают подготовленные запросы в PHP?

Для использования подготовленных запросов в PHP необходимо использовать расширение PDO (PHP Data Objects). PDO позволяет работать с различными базами данных, такими как MySQL, PostgreSQL, SQLite и др.

Пример использования подготовленных запросов:

$dbh = new PDO('mysql:host=localhost;dbname=test', $user, $pass);

$stmt = $dbh->prepare('SELECT * FROM users WHERE username = :username');

$stmt->bindParam(':username', $username, PDO::PARAM_STR);

$stmt->execute();

Преимущества использования подготовленных запросов

- Защита от SQL-инъекций: так как значения не смешиваются с SQL кодом, а передаются отдельно, это предотвращает возможность внедрения вредоносного кода.

- Улучшение производительности: подготовленные запросы компилируются один раз и могут быть многократно выполнены с разными значениями, что снижает нагрузку на базу данных.

- Более чистый код: использование подготовленных запросов делает код более читаемым и удобным для поддержки и дальнейшего развития.

Рекомендации по использованию подготовленных запросов

Хотя подготовленные запросы обеспечивают надежную защиту от SQL-инъекций, следует придерживаться некоторых рекомендаций для обеспечения безопасности вашего приложения:

- Не используйте конкатенацию строк для создания SQL запросов с пользовательскими данными.

- Всегда используйте подготовленные запросы для передачи пользовательских данных в SQL запросы.

- Не доверяйте данным, полученным от пользователей, даже если они кажутся безопасными.

- Проверяйте данные на корректность и валидность перед передачей их в SQL запросы.

Использование подготовленных запросов является одним из основных методов защиты от SQL-инъекций в PHP. Помните об этих рекомендациях и следуйте лучшим практикам для обеспечения безопасности вашего веб-приложения.

Применение фильтрации и экранирования для защиты от XSS-атак

PHP - это мощный язык программирования, который широко используется для создания динамических веб-сайтов. Однако при работе с пользовательскими данными важно помнить о безопасности и защите от XSS-атак.

Что такое XSS-атаки?

XSS (Cross-Site Scripting) - это тип атаки на веб-приложения, при которой злоумышленник внедряет вредоносный скрипт в код страницы, который исполняется на стороне пользователя. Это может привести к краже пользовательских данных, изменению содержимого страницы и другим негативным последствиям.

Принцип работы XSS-атак

Хакер может внедрить вредоносный скрипт, используя поля ввода на сайте или параметры URL. Когда пользователь открывает страницу с вредоносным кодом, скрипт выполняется и может получить доступ к кукам, сессионным данным и другой чувствительной информации.

Как защититься от XSS-атак?

Одним из основных способов защиты от XSS-атак является фильтрация и экранирование пользовательского ввода перед его выводом на страницу. В PHP существуют специальные функции и методы для этого.

Фильтрация данных

- htmlspecialchars() - функция, которая преобразует специальные символы в HTML сущности. Это позволяет избежать внедрения HTML и JS кода на страницу.

- strip_tags() - функция, которая удаляет все HTML и PHP теги из строки. Это может быть полезно, если необходимо допустить только текстовый вывод.

Экранирование данных

- mysqli_real_escape_string() - функция, которая экранирует специальные символы в SQL запросе, чтобы предотвратить SQL инъекции.

- htmlspecialchars() - помимо фильтрации, эта функция также экранирует HTML специальные символы.

Пример защиты от XSS-атак в PHP

$user_input = $_POST['user_input'];

$filtered_input = htmlspecialchars($user_input);

echo "User input: {$filtered_input}

";

В данном примере мы фильтруем пользовательский ввод с помощью функции htmlspecialchars(), превращая все специальные символы в HTML сущности. Таким образом, даже если злоумышленник попытается внедрить вредоносный скрипт, он будет отображен как обычный текст без возможности исполнения.

Заключение

Защита от XSS-атак - важная составляющая разработки безопасных веб-приложений. Путем использования фильтрации и экранирования данных, можно предотвратить попытки внедрения вредоносного кода и обезопасить свой сайт и пользователей. Запомните эти принципы и применяйте их в своем коде!

Примеры кода и рекомендации по безопасной разработке на PHP

PHP — один из самых популярных языков программирования для создания динамических веб-сайтов. Он позволяет разработчикам создавать функциональные и интерактивные веб-приложения. Однако при работе с PHP необходимо соблюдать ряд правил безопасности, чтобы защитить свой код от атак и уязвимостей.

Использование подготовленных выражений

Один из ключевых принципов безопасной разработки на PHP — использование подготовленных выражений (prepared statements) для работы с базой данных. Это позволяет избежать SQL-инъекций, когда злоумышленники вводят вредоносный SQL-код в формы на сайте. Ниже приведен пример использования подготовленного выражения в PHP:

$stmt = $pdo->prepare('SELECT * FROM users WHERE email = :email');

$stmt->execute(['email' => $email]);

$user = $stmt->fetch();

Фильтрация входных данных

Еще одним важным моментом при безопасной разработке на PHP является фильтрация входных данных. Никогда не доверяйте данным, полученным от пользователя, и всегда проверяйте их на корректность. Ниже приведен пример фильтрации входных данных:

$username = filter_var($_POST['username'], FILTER_SANITIZE_STRING);

$email = filter_var($_POST['email'], FILTER_VALIDATE_EMAIL);

Хеширование паролей

При работе с паролями важно хранить их в безопасном виде. Рекомендуется использовать хеширование паролей с помощью функции password_hash(). Ниже приведен пример хеширования пароля на PHP:

$password = password_hash($_POST['password'], PASSWORD_DEFAULT);

Обновление PHP и его расширений

Для обеспечения безопасности вашего кода на PHP важно регулярно обновлять язык программирования и его расширения. Устаревшие версии PHP могут содержать уязвимости, которые могут быть использованы злоумышленниками для атак. Также следите за обновлениями сторонних библиотек и фреймворков, которые вы используете в своем проекте.

Использование HTTPS

Для обеспечения безопасности передачи данных между сервером и клиентом рекомендуется использовать протокол HTTPS. Это позволяет защитить информацию от перехвата злоумышленниками и обеспечить конфиденциальность пользовательских данных. Большинство серверов и хостинг-провайдеров предоставляют бесплатные SSL-сертификаты для установки HTTPS на вашем сайте.

Безопасная разработка на PHP требует внимания к деталям и следование правилам безопасности. Помните, что защита вашего кода от атак и уязвимостей — это залог успешной и безопасной работы вашего веб-приложения.